Faktor Pemicu Terjadinya SQL Injection, Apa Saja?

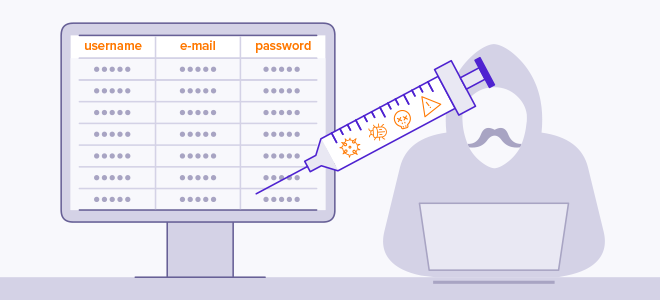

SQL Injection merupakan salah satu serangan siber yang sangat membahayakan oleh pengguna yang terkhusus menyerang sistem database. SQL Injection tergolong dalam kasus serangan siber yang terjadi apabila penyerang menyisipkan kode yang berbahaya ke dalam input yang dimaksudkan untuk dijalankan oleh sistem basis data. Serangan ini terjadi apabila aplikasi atau situs web tidak dapat memvalidasi atau mengamankan input yang diterima dari pengguna sebelum nantinya dieksekusi dalam pernyataan SQL. SQL Injection juga bisa saja terjadi karena adanya data yang tidak sah atau berbahaya, kemudian disisipkan ke dalam pernyataan SQL yang dieksekusi oleh aplikasi atau sistem basis data.

Salah satu faktor yang menjadi pemicu dari adanya serangan SQL Injection ini adalah kurangnya validasi input. Apabila tidak melakukan validasi input dengan benar, pengguna bisa saja memasukkan karakter khusus atau kode SQL di dalam formulir atau parameter input yang bisa mempengaruhi struktur kueri SQL yang dieksekusi oleh server database. Nah, serangan seperti ini pastinya tidak bisa dianggap remeh tentunya. Maka dari itu, kita harus tahu juga beberapa faktor lainnya yang menjadi pemicu untuk serangan SQL Injection ini. Kira-kira apa saja faktor yang lainnya? Yuk kita bahas bareng sahabat DQLab!

1. Tidak Menggunakan Prepared Statements

Prepared statements atau parameterized queries adalah fitur pada beberapa bahasa pemrograman dan kerangka kerja yang memungkinkan Anda untuk memisahkan kode SQL dari data pengguna. Jika tidak menggunakan prepared statements, kueri SQL dan data pengguna dikombinasikan secara langsung, sehingga memudahkan serangan SQL injection.

Sumber Gambar: Avast

Parameterized query atau prepared statement adalah cara yang aman untuk mengeksekusi kueri SQL karena nilai input yang disediakan oleh pengguna dianggap sebagai data dan bukan bagian dari pernyataan SQL itu sendiri.

Baca juga : Bootcamp Data Analyst with SQL and Python

2. Penggunaan Dynamic SQL

Jika aplikasi menggunakan dynamic SQL, yaitu membangun kueri SQL secara dinamis dengan menggabungkan string, data pengguna, atau data yang tidak divalidasi dengan benar, ini dapat menyebabkan celah keamanan yang dapat dieksploitasi oleh SQL injection.

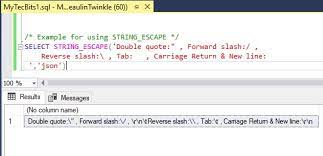

3. Penggunaan Escape Characters yang Tidak Tepat

Escape characters digunakan untuk menghindari masalah dengan karakter khusus dalam string SQL, seperti tanda kutip tunggal ('') atau tanda kutip ganda (""). Jika escape characters tidak digunakan atau tidak diatur dengan benar, karakter khusus dapat diinterpretasikan sebagai bagian dari sintaks SQL dan memungkinkan serangan SQL injection.

Sumber Gambar: My Tec Bits

Beberapa karakter khusus seperti tanda kutip tunggal (') dan tanda kutip ganda (") dapat digunakan oleh penyerang untuk menyisipkan kode berbahaya. Aplikasi harus memperlakukan karakter ini dengan benar dalam pernyataan SQL.

Baca juga : Catat! Ini 3 Keuntungan Belajar SQL dalam Mengolah Data

4. Kurangnya Kesadaran Keamanan

Kurangnya kesadaran dan pemahaman tentang potensi risiko SQL Injection di kalangan pengembang atau administrator database tentu saja dapat menyebabkan kesalahan dalam mengimplementasikan langkah-langkah keamanan yang diperlukan. Selain itu, informasi error yang terlalu terperinci juga menjadi suatu sinyal dan petunjuk kepada penyerang tentang struktur database atau query SQL yang digunakan sehingga memudahkan serangan SQL Injection.

Jika informasi sensitif seperti nama tabel, kolom, atau data lainnya dapat diperoleh oleh penyerang melalui sumber lain, maka penyerang dapat menggunakan informasi ini untuk merancang serangan SQL injection yang lebih efektif.

Bingung mau belajar SQL darimana? Bingung mulai belajar darimana? DQLab adalah jawabannya. Modul ajarnya lengkap dan bervariasi. Dilengkapi studi kasus yang membantu kalian belajar memecahkan masalah dari berbagai industri. Bahkan diintegrasikan dengan ChatGPT. Manfaatnya apa?

Membantu kalian menjelaskan lebih detail code yang sedang dipelajari

Membantu menemukan code yang salah atau tidak sesuai

Memberikan solusi atas problem yang dihadapi pada code

Membantu kalian belajar kapanpun dan dimanapun

Selain itu, DQLab juga menggunakan metode HERO yaitu Hands-On, Experiential Learning & Outcome-based, yang dirancang ramah untuk pemula. Tunggu apa lagi, Ikuti DQLab LiveClass Bootcamp Data Analyst with SQL and Python dan asah kemampuan kalian dalam menggunakan SQL!

Penulis: Reyvan Maulid

Postingan Terkait

Menangkan Kompetisi Bisnis dengan Machine Learning

Mulai Karier

sebagai Praktisi

Data Bersama

DQLab

Daftar sekarang dan ambil langkah

pertamamu untuk mengenal

Data Science.

Daftar Gratis & Mulai Belajar

Mulai perjalanan karier datamu bersama DQLab

Sudah punya akun? Kamu bisa Sign in disini